引言:移动安全的重要性

- 现代生活中移动互联网的广泛使用 - 安卓系统的普及和潜在的安全风险 2.Tokenim应用概述

- Tokenim的功能介绍

- 普通用户对Tokenim的使用场景

3.

- Tokenim的功能介绍

- 普通用户对Tokenim的使用场景

3. 安卓版本的安全挑战

- 安卓系统的开放性带来的风险 - 常见的安全漏洞和攻击方式 4.Tokenim中的安全机制

- 采用的加密算法

- 数据保护策略的实施

5.

- 采用的加密算法

- 数据保护策略的实施

5. 用户个人防护措施

- 如何安全下载和安装Tokenim - 定期更新的重要性 - 设置强密码和双重验证 6.如何识别潜在的安全威胁

- 常见的钓鱼攻击和恶意软件 - 用户应注意的APP权限和行为 7.安全使用Tokenim的最佳实践

- 注意网络安全,避免公共Wi-Fi - 设备安全设置建议 8.总结:安全与便利的平衡

- 如何在使用Tokenim的便利性与安全性之间找到平衡点 - 对未来移动安全的展望 ### 正文内容示例引言:移动安全的重要性

在这个数字化高度发达的时代,手机已经成为我们生活中不可或缺的一部分。移动互联网的便利性让我们随时随地都能获取信息和服务,但是随之而来的安全问题也愈发突出。尤其是在安卓系统中,由于其开放性特征,安全风险更是不容忽视。

用户在使用各种应用时,常常会面临个人信息泄露、数据篡改等风险,而Tokenim作为一款与安全息息相关的应用,它的安卓版本的安全性更是成为了众多用户关注的焦点。接下来,我们将详细探讨如何确保Tokenim安卓版本的安全以及用户可以采取的防护措施。

Tokenim应用概述

Tokenim是一款专注于安全支付、身份验证和数据保护的应用程序。它利用高端的加密技术为用户提供安全的交易服务,旨在保护用户的敏感信息不被泄露。对于普通用户而言,Tokenim可以在进行网上购物、金融交易时,为他们提供一个安全、便捷的环境。

无论是跨境支付还是日常消费,Tokenim都发挥着至关重要的作用。然而,随着使用量的增加,安全性的问题开始浮出水面,用户必须深入了解应用的安全机制,才能更好地保护自身的利益。

安卓版本的安全挑战

安卓系统以其开源和高度的可定制性受到广泛欢迎,但这也意味着更大的安全隐患。在市场上流通的各种安卓设备中,不同厂商的设备安全策略不尽相同,这使得用户的安全防护水平参差不齐。

更重要的是,由于安卓系统的开放性,恶意软件、木马程序等攻击方式层出不穷。攻击者可以利用安卓系统的漏洞进行各种攻击,提取用户的敏感信息或远程控制设备,给用户造成了难以估量的损失。因此,了解Tokenim安卓版本所面临的安全挑战是用户保护自身安全的第一步。

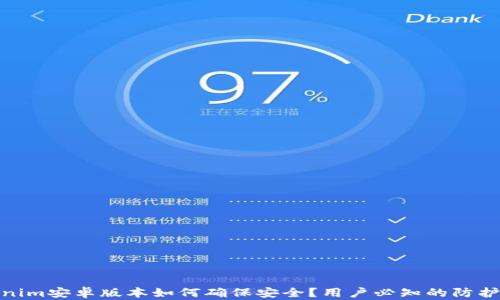

Tokenim中的安全机制

为了应对各种安全威胁,Tokenim在技术上采取了一系列防护措施,包括但不限于高强度的加密算法、数据传输加密和用户信息隐藏等。

Tokenim使用的加密算法能够确保用户交易数据在传输过程中不会被第三方获取。此外,应用还会在本地对敏感信息进行加密存储,即使攻击者入侵设备,也难以获取用户的私密数据。

在数据保护策略方面,Tokenim定期开展安全审计,确保所有的代码和算法都经过严格测试,以抵御最新的网络攻击。同时,它还与权威的安全公司合作,及时更新和修复可能出现的安全漏洞,以维护用户的信任。

用户个人防护措施

虽然Tokenim在安全性上做了大量工作,但用户个人的安全意识和防护措施同样至关重要。在使用Tokenim时,用户应当确保下载来源的安全性,尽量通过官方渠道下载应用,并及时进行版本更新。

此外,选择强密码和开启双重验证也是保护账户安全的重要措施。强密码应包含字母、数字和特殊字符,能够有效降低账户被攻击的风险。

如何识别潜在的安全威胁

在使用Tokenim的过程中,用户还需时刻警惕潜在的安全威胁。当前,钓鱼攻击和恶意软件传播非常普遍,用户应具备一定的识别能力。

例如,如果某个应用请求过多的权限,或与应用功能无关的行为,用户就必须提高警惕。此外,定期清理设备,安装可信赖的安全软件也是防范意外风险的好办法。

安全使用Tokenim的最佳实践

为了做到安全使用Tokenim,用户还应注意遵循一些使用最佳实践。在外出时,尽量避免使用公共Wi-Fi进行敏感操作,选择VPN等安全工具来保护数据传输安全。

同时,用户还应定期检查设备和应用的安全设置,确保系统和应用程序都已更新到最新版本,以降低潜在的安全隐患。

总结:安全与便利的平衡

在使用Tokenim时,用户既要享受应用所带来的便利,也要确保安全的防护措施到位。虽然我们无法完全消除安全风险,但通过科学的使用方式和安全意识,用户能够在便利和安全之间找到合适的平衡点。

随着技术的发展,移动安全的未来也会展现出更多可能性。我们期待Tokenim等应用能够在保持安全的同时,为用户创造更高的价值。

--- 以上是围绕Tokenim安卓版本安全的内容大纲和部分正文示例。整篇内容可以进一步扩展,达到2700字以上。通过具体的案例、数据支持和用户反馈等,使得全文更加丰富,增强用户的阅读体验。